Discord-Integrationsmuster für Warnungen und Regelkreise

Verwandeln Sie Discord in einen sicheren, interaktiven Alert-Bus.

Discord wird zu einer ernsthaften Integrationsfläche, wenn man es so behandelt: ein Ort, an dem Systeme Ereignisse veröffentlichen, Menschen Entscheidungen treffen und die Automatisierung den Workflow fortsetzt.

Diese vertiefte Betrachtung rahmt Discord in drei Modi ein:

- Benachrichtigungsspeicher für einseitige Warnungen über eingehende Webhooks.

- Befehlsfläche für explizite Aktionen über Anwendungsbefehle und Komponenten.

- Ereignisabonnement-Schicht, in der Reaktionen und Interaktionen über Gateway-Ereignisse zu Auslösern werden.

Diese Seite beschäftigt sich mit der Gestaltung der Grenze zwischen Ihren Systemen und einer Chat-Benutzeroberfläche. Es ist keine Anleitung zur Philosophie von Warnungen oder Paging-Schwellenwerten. Für die Strategie und Routing von Warnungen siehe Design moderner Warnsysteme für Observability-Teams.

Discord in der App-Architektur – Integrationsmuster

Discord ist kein Observability-Produkt und kein Entwicklertools. Es ist ein Integrationsendpunkt mit einer besonderen Eigenschaft: Die Benutzeroberfläche ist ein gemeinsames Gespräch, das auch als Ereignisquelle fungieren kann.

In Discord kann ein System ein Ereignis posten und ein Mensch kann mit einem Genehmigungssignal reagieren. Ihr System kann sich dann über Gateway-Ereignisse an dieses Signal anmelden. Diese Grenze ist ein Problem der Integrationsmuster.

Eingehende Webhooks machen Discord zu einer einfachen Möglichkeit, Nachrichten in Kanälen zu posten, ohne eine Bot-Sitzung laufen zu lassen oder eine persistente Verbindung zu verwalten. Deshalb sind Webhooks eine pragmatische Standardlösung für einseitige Warnungen. Wenn Sie bidirektionale Kontrolle benötigen, ändert sich die Form zu einem Bot über das Gateway oder einem Interaktionsendpunkt. Siehe Discord Webhooks und die Webhook-Ressourcenreferenz.

Für die umfassendere Rahmung über Slack und Discord hinweg, siehe Chat-Plattformen als System-Schnittstellen in modernen Systemen.

Discord als System-Schnittstelle

Discord als Benachrichtigungsspeicher

Ein Benachrichtigungsspeicher ist eine einseitige Integration: Ihr Dienst sendet eine Nachricht und der Kanal zeigt sie an.

Eingehende Webhooks sind dafür konzipiert. Es sind HTTP-Endpunkte, die an einen Kanal gebunden sind, und ein POST erstellt eine Nachricht, ohne einen Bot-Benutzer oder eine persistente Gateway-Verbindung zu benötigen. Siehe Eingehende Webhooks.

Dieser Modus passt zu Statusupdates, Build-Benachrichtigungen und operationellen Signalen, bei denen die gewünschte Aktion einfach „darauf achten" ist.

Discord als Befehlsfläche

Eine Befehlsfläche ist der Ort, an dem Menschen das System explizit auffordern, etwas zu tun.

In Discord wird dies am saubersten mit Anwendungsbefehlen, Nachrichtenkompomponenten und Interaktionsantworten implementiert. Siehe Anwendungsbefehle und Komponentenreferenz.

Dieser Modus unterstützt auch ephemere Nachrichten (nur für den aufrufenden Benutzer sichtbar) für Bestätigungen und Bestätigungen mit geringem Wert, da Interaktionen eine ephemere Flagge unterstützen. Siehe Empfangen und Antworten auf Interaktionen.

Discord als Ereignisabonnement-Schicht

Eine Ereignisabonnement-Schicht ist der Ort, an dem Menschen keinen Befehl ausgeben. Sie reagieren auf eine Nachricht und das System behandelt dies als Signal. Das klassische Beispiel ist „mit einem Daumen nach oben reagieren, um zu genehmigen".

Technisch empfangen Sie diese über Gateway-Ereignisse wie „Nachrichtenreaktion hinzufügen", wobei bei der Identifikation die richtigen Gateway-Intents ausgewählt werden müssen. Siehe Gateway-Dokumente und die Referenz für Gateway-Ereignisse.

Meinungsvolle Einschätzung: Reaktionen sind am besten, wenn die Entscheidung einfach ist und die Aktion niedrige Hemmschwellen hat. Sobald ein Workflow Parameter, einen Zustand oder mehrere Ergebnisse benötigt, beginnen Reaktionen, wie ein Hack zu wirken. Buttons und Befehle altern besser.

Architekturmuster

Muster eins: Einfacher Webhook-Flow

Dies ist die einfachste Produktionsform: Ihr System routet eine Warnung an einen Discord-Webhook und hört dort auf.

[service] -> [alert router] -> [discord webhook] -> [channel]

Ein praktisches Detail, das wichtig ist: Discord hat Nachrichten- und Embed-Limits. Die Dokumentation für Nachrichten-Erstellung listet Inhalte bis zu 2000 Zeichen auf, und Embeds haben ihre eigenen Limits, darunter bis zu 10 Embeds und ein Gesamtlimit für die Embed-Größe. Siehe Nachrichten-Ressource.

Muster zwei: Broker-Flow mit einer Nachrichtenwarteschlange

Sobald die Chat-Lieferung kritisch wird, vermeiden viele Teams, dass Produktionsservices direkt mit Discord sprechen. Ein Broker absorbiert Spitzen und bietet Ihnen einen Ort zum Neustart und zur Deduplizierung.

[service] -> [queue topic] -> [alert dispatcher] -> [discord]

|

+-> [dead letter queue]

Discord dokumentiert pro Route und globale Rate-Limits und gibt Rate-Limit-Header sowie HTTP 429 zurück. Siehe Discord Rate-Limits.

Dieses Muster ist der Grund, warum „der schnellste Weg, Warnungen an Discord zu senden" oft Webhooks sind, aber „der robusteste Weg" normalerweise ein Dispatcher ist, der hinter einer Warteschlange sitzt.

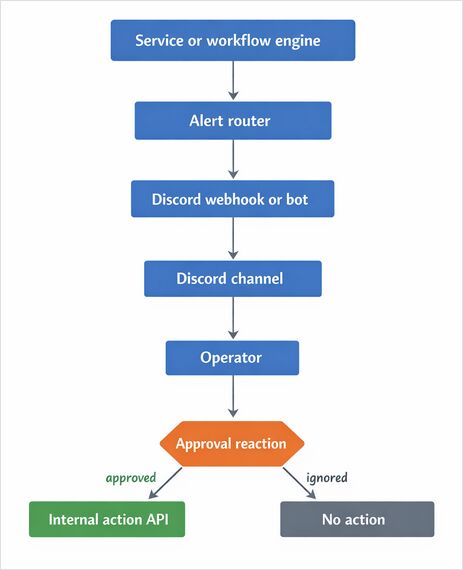

Muster drei: Kontrollschleifen-Muster

Dies ist die menschliche Kontrollschleife im Loop: Eine Warnung wird gepostet, eine kleine Gruppe von Benutzern genehmigt, und das System führt eine Aktion aus.

[alert] -> [discord message] -> [human reaction] -> [bot] -> [internal action API]

Dieses Muster ist der Grund, warum Discord in Integrationsmuster gehört: Die Integration ist nicht nur eine Benachrichtigung, sondern eine Entscheidung und Kontrolle.

Diagramm des Warn- und Genehmigungsworkflows

Webhook versus Bot

Webhooks sind stark für einseitige Lieferung. Bots sind erforderlich, wenn Sie Ereignisse (Reaktionen, Befehle und Komponenten) in Echtzeit lesen müssen.

Ein pragmatischer Vergleich:

| Fähigkeit | Webhook | Bot über Gateway |

|---|---|---|

| Nachrichten posten | Ja | Ja |

| Reaktionen empfangen | Nein | Ja |

| Befehle oder Buttons empfangen | Nein | Ja |

| Persistente Verbindung | Nein | Ja |

| Geheimnisverwaltung | Webhook-URL | Bot-Token plus Berechtigungen |

| Bestes Fit | Warnungen und Benachrichtigungen | Genehmigungen, Kontrollschleifen, Workflows |

Webhooks benötigen keinen Bot-Benutzer oder eine Authentifizierung über die unerratenbare Webhook-URL hinaus, während die Empfang von Gateway-Ereignissen von Identify plus Intents abhängt. Siehe Webhook-Ressource und Gateway-Ereignisse und Intents empfangen.

Empfohlene Bibliotheken für Go und Python

Go

- discordgo ist die langjährig etablierte Go-Bindung für Discord mit Ereignishandlern und REST-Methoden. Siehe das discordgo-Repo und seine API-Dokumente auf pkg.go.dev.

Python

- discord.py ist der kanonische asynchrone Wrapper. Siehe das Rapptz discord.py-Repo.

- nextcord ist ein gepflegter Fork mit eigenen Dokumenten. Siehe das nextcord-Repo und nextcord-Dokumente.

Meinungsvolle Einschätzung: Für operationelle Integrationen ist ein Go-Service, der auf discordgo aufgebaut ist, oft einfach als einzelne Binärdatei zu packen und zu bereitstellen. Python glänzt bei schnellen Iterationen und Verknüpfungslogik.

Nachrichtendesign für Warnungen in Discord

Eine kompakte Warnvorlage

Um Warnungen handlungsorientiert zu halten, hilft ein stabiler Nachrichtenschema.

| Feld | Bedeutung |

|---|---|

| title | Das Problem in einer Zeile |

| severity | info, warn, critical |

| context | Identifikatoren und Links, die zur Entscheidung benötigt werden |

| action_hint | Die nächste Aktion, einschließlich des Genehmigungssignals |

Beispielwerte:

- title: “Checkout-Fehlerquote erhöht”

- severity: “warn”

- context: “service=checkout env=prod region=us-east”

- action_hint: “Reagiere mit dem benutzerdefinierten Emoji Thumbsup, um Neustart auszulösen”

Webhook-Payload-Beispiel

Eingehende Webhooks akzeptieren JSON und können Inhalte, Embeds oder beides posten. Siehe Dokumente für eingehende Webhooks.

Dieses Beispiel verwendet Embeds für Struktur und deaktiviert die automatische Erwähnungsanalyse.

{

"username": "alert-router",

"content": "",

"embeds": [

{

"title": "Checkout-Fehlerquote erhöht",

"description": "einzelne Nachricht, strukturierte Felder",

"fields": [

{ "name": "severity", "value": "warn", "inline": true },

{ "name": "context", "value": "service=checkout env=prod region=us-east", "inline": false },

{ "name": "action_hint", "value": "Reagiere mit dem benutzerdefinierten Emoji Thumbsup, um Neustart auszulösen", "inline": false }

]

}

],

"allowed_mentions": { "parse": [] }

}

Discord dokumentiert allowed_mentions und warum es für die Vermeidung von „Phantom-Pings" wichtig ist. Siehe Zulässige Erwähnungen in der Nachrichten-Ressource.

Implementierungsvertiefung für reaktionsgesteuerte Genehmigungen

Die häufig gestellten Fragen zum Erfassen von Reaktionen, Vermeiden verpasster Genehmigungen und sicheren Auslösen von Aktionen reduzieren sich auf vier Bereiche: Intents, Matching, Idempotenz und Sicherheit.

Gateway-Intents und privilegierte Intents

Reaktionsereignisse werden über das Gateway geliefert und hängen davon ab, Intents während der Identifikation anzugeben. Siehe Ereignisse und Intents über Gateway empfangen.

Wenn eine Integration auch rollenbasierte Zulassungslisten benötigt, kann sie sich in Richtung Mitgliederzustand und Mitgliedscaching bewegen, was das Aktivieren des privilegierten Server-Mitglieder-Intents im Entwicklerportal beinhalten kann. Discord dokumentiert privilegierte Intents und Zugangsanforderungen für Apps im größeren Maßstab. Siehe Was sind privilegierte Intents.

Reaktions-Matching und benutzerdefinierte Emojis

Wenn Sie das Standard-Emoji mit dem Daumen nach oben verwenden, ist der Emoji-Name ein Unicode-Glyph. Um das Matching stabil und ASCII-freundlich zu halten, fügen einige Teams ein benutzerdefiniertes Guild-Emoji namens thumbsup hinzu und matchen darauf.

Discord dokumentiert die Codierung benutzerdefinierter Emojis als name:id für Reaktionsendpunkte. Siehe den Abschnitt „Reaktion erstellen" in der Nachrichten-Ressource. discordgo gibt ebenfalls an, dass Reaktionen entweder ein Unicode-Emoji oder ein Guild-Emoji-Identifikator im Format name:id verwenden. Siehe discordgo Session.MessageReactionAdd-Dokumente.

Idempotenz und Deduplizierung

Behandeln Sie Reaktionsgenehmigungen als „mindestens einmal"-Ereignisse. Doppelte Lieferungen können nach Neuanbindungen, Neustarts oder internem Bibliotheksverhalten auftreten.

Ein praktischer Idempotenz-Schlüssel für eine reaktionsgesteuerte Genehmigung ist:

message_id + user_id + emoji + action

Brokered-Flows speichern diesen Schlüssel oft in Redis mit einer TTL, die das Workflow-Fenster entspricht.

Discord unterstützt auch einen Nonce bei der Nachrichten-Erstellung und kann die Einzigartigkeit von Nonces für ein kurzes Fenster erzwingen. Siehe nonce und enforce_nonce in den Parametern für Nachrichten-Erstellung.

Rate-Limits und Backoff

Discord-Rate-Limits gelten sowohl für Bots als auch für Webhooks. In HTTP 429-Antworten gibt Discord rate-limit-bezogene Header und einen „Retry After"-Wert zurück. Siehe Rate-Limits.

In der Praxis drängen starke Warnungen Teams zu:

- Gruppierung und Batching

- Drosselung pro Kanal

- Exponentielles Backoff mit Jitter

- Eine Dead-Letter-Warteschlange für giftige Payloads

Go-Beispiel: Warnung senden und mit Reaktion genehmigen

Voraussetzungen:

- Erstellen Sie einen Bot im Discord-Entwicklerportal und laden Sie ihn über OAuth2 in Ihren Server ein. Siehe OAuth2 und Berechtigungen.

- Gewähren Sie dem Bot Berechtigungen, den Kanal zu lesen, Nachrichten zu senden und Nachrichtenverlauf zu lesen.

- Konfigurieren Sie Gateway-Intents, um Guild-Nachrichtenreaktionen zu empfangen.

Hinweis: Dieses Beispiel matcht ein benutzerdefiniertes Guild-Emoji namens thumbsup. Dies repräsentiert das „Daumen nach oben"-Genehmigungssignal, ohne ein Unicode-Emoji im Code einzubetten.

package main

import (

"bytes"

"encoding/json"

"log"

"net/http"

"os"

"strings"

"sync"

"time"

"github.com/bwmarrin/discordgo"

)

type ActionRequest struct {

AlertID string `json:"alert_id"`

MessageID string `json:"message_id"`

UserID string `json:"user_id"`

Action string `json:"action"`

}

var (

targetMessageID string

seenMu sync.Mutex

seen = map[string]time.Time{}

ttl = 10 * time.Minute

)

func main() {

token := os.Getenv("DISCORD_BOT_TOKEN")

channelID := os.Getenv("DISCORD_CHANNEL_ID")

internalURL := os.Getenv("INTERNAL_API_URL")

thumbsEmoji := os.Getenv("THUMBSUP_EMOJI") // benutzerdefiniertes Guild-Emoji name:id, z.B. thumbsup:123456789012345678

approverUsers := splitCSV(os.Getenv("APPROVER_USER_IDS")) // durch Komma getrennte Snowflake-IDs

if token == "" || channelID == "" || internalURL == "" {

log.Fatal("Missing env vars DISCORD_BOT_TOKEN DISCORD_CHANNEL_ID INTERNAL_API_URL")

}

dg, err := discordgo.New("Bot " + token)

if err != nil {

log.Fatalf("discordgo.New failed: %v", err)

}

// Reaktionsereignisse empfangen. Intents eng halten.

dg.Identify.Intents = discordgo.IntentsGuildMessages | discordgo.IntentsGuildMessageReactions

dg.AddHandlerOnce(func(s *discordgo.Session, r *discordgo.Ready) {

msg, err := s.ChannelMessageSend(channelID, alertText())

if err != nil {

log.Printf("send alert failed: %v", err)

return

}

targetMessageID = msg.ID

log.Printf("posted alert message_id=%s", targetMessageID)

// Optionaler Komfort: Fügen Sie die Genehmigungsreaktion vorab hinzu, damit Benutzer darauf klicken können.

// Für benutzerdefinierte Emojis erwartet Discord name:id. Für Unicode-Emojis ist es das Glyph.

// Siehe Nachrichten-Erstellung und Reaktion erstellen in der Discord-Nachrichten-Ressource.

if thumbsEmoji != "" {

_ = s.MessageReactionAdd(channelID, targetMessageID, thumbsEmoji)

}

})

dg.AddHandler(func(s *discordgo.Session, ev *discordgo.MessageReactionAdd) {

if ev == nil || ev.MessageReaction == nil {

return

}

// Behandeln Sie nur Reaktionen für die Nachricht, die wir gerade gepostet haben.

if targetMessageID == "" || ev.MessageID != targetMessageID {

return

}

// Ignorieren Sie die eigenen Reaktionen des Bots.

if s.State != nil && s.State.User != nil && ev.UserID == s.State.User.ID {

return

}

// Match benutzerdefinierten Emoji-Namen. Wenn Sie das Standard-Emoji verwenden, ist Emoji.Name ein Unicode-Glyph.

if ev.Emoji.Name != "thumbsup" {

return

}

// Zulassungsliste. Rollenbasierte Checks ziehen oft Mitgliederzustand und manchmal privilegierte Intents ein.

if !isAllowlisted(ev.UserID, approverUsers) {

log.Printf("deny approval user_id=%s", ev.UserID)

return

}

// Genehmigungen deduplizieren. In der Produktion speichern Sie dies in Redis.

key := ev.MessageID + ":" + ev.UserID + ":" + ev.Emoji.Name + ":approve"

if !tryOnce(key) {

return

}

req := ActionRequest{

AlertID: os.Getenv("ALERT_ID"),

MessageID: ev.MessageID,

UserID: ev.UserID,

Action: "approve_restart",

}

if err := postJSON(internalURL, req); err != nil {

log.Printf("action POST failed: %v", err)

return

}

_, _ = s.ChannelMessageSend(channelID, "approval received, action triggered")

})

if err := dg.Open(); err != nil {

log.Fatalf("dg.Open failed: %v", err)

}

defer dg.Close()

log.Println("discord bot running")

select {}

}

func alertText() string {

return "[warn] checkout error rate elevated\n" +

"context service=checkout env=prod\n" +

"action_hint react with custom emoji thumbsup to trigger restart"

}

func splitCSV(s string) []string {

if strings.TrimSpace(s) == "" {

return nil

}

parts := strings.Split(s, ",")

out := make([]string, 0, len(parts))

for _, p := range parts {

p = strings.TrimSpace(p)

if p != "" {

out = append(out, p)

}

}

return out

}

func isAllowlisted(userID string, allow []string) bool {

if len(allow) == 0 {

return false

}

for _, a := range allow {

if userID == a {

return true

}

}

return false

}

func tryOnce(key string) bool {

now := time.Now()

seenMu.Lock()

defer seenMu.Unlock()

// Lazy cleanup.

for k, t := range seen {

if now.Sub(t) > ttl {

delete(seen, k)

}

}

if _, ok := seen[key]; ok {

return false

}

seen[key] = now

return true

}

func postJSON(url string, body any) error {

b, err := json.Marshal(body)

if err != nil {

return err

}

req, err := http.NewRequest(http.MethodPost, url, bytes.NewReader(b))

if err != nil {

return err

}

req.Header.Set("Content-Type", "application/json")

c := &http.Client{Timeout: 5 * time.Second}

res, err := c.Do(req)

if err != nil {

return err

}

defer res.Body.Close()

if res.StatusCode < 200 || res.StatusCode >= 300 {

return &httpError{code: res.StatusCode}

}

return nil

}

type httpError struct{ code int }

func (e *httpError) Error() string { return "http status " + http.StatusText(e.code) }

Python-Beispiel: Warnung senden und mit Reaktion genehmigen

Dieses Beispiel verwendet discord.py-Stil-Ereignisse. Ein wichtiger Zuverlässigkeitsdetail ist, dass cache-abhängige Reaktionsereignisse stillschweigend fehlschlagen können, wenn die Nachricht nicht im Cache ist. Die discord.py-Community weist aus diesem Grund häufig auf rohe Reaktionsereignisse hin. Siehe Discussions zu rohen Reaktionsereignissen in discord.py und Modelle für rohe Ereignisse.

Hinweis: Dieses Beispiel matcht ein benutzerdefiniertes Guild-Emoji namens thumbsup, das das „Daumen nach oben"-Genehmigungssignal repräsentiert, ohne ein Unicode-Emoji-Literal im Code einzubetten.

import os

import asyncio

import aiohttp

import discord

from typing import Set, Dict

DISCORD_BOT_TOKEN = os.environ["DISCORD_BOT_TOKEN"]

DISCORD_CHANNEL_ID = int(os.environ["DISCORD_CHANNEL_ID"])

INTERNAL_API_URL = os.environ["INTERNAL_API_URL"]

# Durch Komma getrennte Snowflake-IDs der Genehmiger

APPROVER_USER_IDS: Set[int] = set(

int(x.strip()) for x in os.getenv("APPROVER_USER_IDS", "").split(",") if x.strip()

)

# In der Produktion in Redis oder einer Datenbank persistieren

_seen: Dict[str, float] = {}

_TTL_SECONDS = 600.0

intents = discord.Intents.default()

intents.guilds = True

intents.messages = True

intents.reactions = True

client = discord.Client(intents=intents)

target_message_id: int | None = None

def _try_once(key: str) -> bool:

now = asyncio.get_event_loop().time()

expired = [k for k, t in _seen.items() if (now - t) > _TTL_SECONDS]

for k in expired:

_seen.pop(k, None)

if key in _seen:

return False

_seen[key] = now

return True

async def _post_action(alert_id: str, message_id: int, user_id: int) -> None:

payload = {

"alert_id": alert_id,

"message_id": str(message_id),

"user_id": str(user_id),

"action": "approve_restart",

}

async with aiohttp.ClientSession(timeout=aiohttp.ClientTimeout(total=5)) as session:

async with session.post(INTERNAL_API_URL, json=payload) as resp:

if resp.status < 200 or resp.status >= 300:

body = await resp.text()

raise RuntimeError(f"internal api http {resp.status} {body}")

@client.event

async def on_ready() -> None:

global target_message_id

ch = client.get_channel(DISCORD_CHANNEL_ID)

if ch is None:

raise RuntimeError("channel not found or missing permissions")

msg = await ch.send(

"[warn] checkout error rate elevated\\n"

"context service=checkout env=prod\\n"

"action_hint react with custom emoji thumbsup to trigger restart"

)

target_message_id = msg.id

# Optionaler Komfort: Fügen Sie ein benutzerdefiniertes Emoji namens thumbsup (Server-Emoji) vorab hinzu.

for e in client.emojis:

if e.name == "thumbsup":

try:

await msg.add_reaction(e)

except discord.HTTPException:

pass

break

print(f"ready posted message_id={target_message_id}")

@client.event

async def on_raw_reaction_add(payload: discord.RawReactionActionEvent) -> None:

global target_message_id

if target_message_id is None:

return

if payload.message_id != target_message_id:

return

# Ignorieren Sie das eigene Bot-Konto

if client.user and payload.user_id == client.user.id:

return

# Zulassungsliste

if payload.user_id not in APPROVER_USER_IDS:

return

# Match benutzerdefinierten Emoji-Namen

if payload.emoji.name != "thumbsup":

return

key = f"{payload.message_id}:{payload.user_id}:{payload.emoji.name}:approve"

if not _try_once(key):

return

alert_id = os.getenv("ALERT_ID", "")

try:

await _post_action(alert_id, payload.message_id, payload.user_id)

except Exception as exc:

print(f"action failed {exc}")

return

ch = client.get_channel(payload.channel_id)

if ch is not None:

await ch.send("approval received, action triggered")

client.run(DISCORD_BOT_TOKEN)

Interaktionsmuster, die über Demos hinaus skalieren

Reaktionsgesteuerte Workflows

Reaktionsgenehmigungen sind günstig. Sie verbergen auch Komplexität:

- Reaktionen sind ohne Kontext mehrdeutig

- Duplikate passieren

- Sie benötigen eine Zulassungsliste

Wenn Reaktionen die Benutzeroberfläche bleiben, helfen einige Muster:

- Speichern Sie die Ziel-Nachrichten-ID (und optional eine verwandte Warn-ID)

- Speichern Sie einen Idempotenz-Schlüssel

- Protokollieren Sie, wer wann genehmigt hat

Rollenbasierte Aktionen

Rollenchecks entsprechen dem Denken von Teams, ziehen aber oft Mitgliederzustände ein. Operationell kann dies Sie zu privilegierten Intents und Mitgliedercaching drängen.

Ein Kompromiss, der oft gut altern lässt:

- Beginnen Sie mit einer expliziten Zulassungsliste von Genehmiger-Benutzer-IDs

- Fügen Sie später Rollenchecks hinzu, sobald das Rollenmodell und Berechtigungen stabil sind

Mehrstufige Workflows

Mehrstufige Workflows sind der Ort, an dem Reaktionen zu rissig werden. Wenn der Bot eine Frage stellen oder Optionen präsentieren muss, sind Komponenten und Befehle meist besser geeignet.

Discord unterstützt Komponenten für reichhaltigere interaktive Nachrichten. Siehe die Komponentenreferenz.

Sicherheitsstrategien

Eine Kontrollschleife, die die Produktion neu starten kann, benötigt Schutzzäune. Übliche Schutzzäune umfassen:

- Zwei Genehmigungen erfordern

- Genehmigungen innerhalb eines Zeitfensters erfordern

- Erfordern, dass die Warnung noch aktiv ist

- Erfordern, dass der interne Aktionsendpunkt idempotent ist

Observability-Routing: Discord versus PagerDuty versus Slack

Die FAQ-Frage, wann Discord statt eines Paging-Tools verwendet werden sollte, ist im Kern eine Routing-Strategie-Frage.

Die SRE-Perspektive ist, dass Paging einen Menschen nur für Probleme unterbrechen sollte, die sofortige Aktion benötigen, und Warnungen handlungsorientiert und symptomatisch sein sollten. Siehe Google SRE Monitoring Distributed Systems und die Google SRE Incident Management Guide PDF.

Eine praktische Aufteilung, die Geräusche tendenziell reduziert:

- PagerDuty oder Äquivalent für dringende Benutzerwirkungen, bei denen jemand aufwachen muss

- Slack für koordinierte Incident-Operationen und strukturierte Workflows in vielen Organisationen

- Discord für Teams, die in Discord leben, und für leichte Genehmigungen und Steuerungssignale

Diese Seite konzentriert sich auf Integrationsmechaniken. Wenn Sie entscheiden, wie Discord-Genehmigungen neben Service-Design und Daten-Grenzen stehen sollen, gibt diese App-Architektur-Übersicht den breiteren Kontext für diese Trade-offs. Für Strategie, Schweregradmodelle und Kanalauswahl, siehe Design moderner Warnsysteme für Observability-Teams. Für eine Slack-Alternative, vergleichen Sie Ansätze bei Slack-Integrationsmuster für Warnungen und Workflows.

Zuverlässigkeitsnotizen, die in der Produktion wichtig sind

Cache-Verhalten und rohe Reaktionsereignisse

Cache-abhängige Reaktionsereignisse sind eine häufige Quelle für Unzuverlässigkeit in Chat-Operations-Bots. Rohe Reaktionsereignisse existieren speziell, um Abhängigkeiten vom Nachrichten-Cache-Zustand zu vermeiden. Siehe Discussions zu discord.py und Modelle für rohe Ereignisse.

Neustarts und Lieferung „mindestens einmal"

Gehen Sie von einer Lieferung „mindestens einmal" aus. Wenn Ihr Bot einen internen API-Aufruf neu startet, können Duplikate entstehen, es sei denn, die interne API ist idempotent.

Ein pragmatisches Design ist, einen Idempotenz-Schlüssel an der internen API zu akzeptieren und die Einzigartigkeit dort durchzusetzen, nicht nur im Bot.

Backpressure

Wenn Discord rate-gelimited ist, helfen Warteschlangen. Discord beschreibt Rate-Limit-Buckets, globale Limits und Header. Siehe Rate-Limits.

Sicherheitsvertiefung

Tokens, Scopes und Berechtigungen

Für Bots authentifiziert ein Bot-Token die Sitzung. Für die Installation verwendet Discord OAuth2-Scopes und Berechtigungs-Bitfields. Siehe OAuth2 und Berechtigungen und OAuth2-Themen.

Ein Bot, der Nachrichten oder Rollen verwalten kann, ist ein Produktionsrisiko. Least-Privilege ist weniger Ideologie und mehr die Reduzierung des Explosionstradius eines geleakten Tokens.

Verifizierung signierter Anfragen für Interaktionen

Wenn Sie einen Interaktionsendpunkt bauen (Slash-Befehle und Komponenten über HTTP geliefert), erfordert Discord die Validierung von Anfrageheadern, einschließlich X-Signature-Ed25519 und X-Signature-Timestamp. Siehe Interaktionsübersicht.

Snowflake-IDs und Auditierbarkeit

Discord-IDs sind Snowflakes und werden in der HTTP-API aufgrund ihrer Größe als Strings zurückgegeben. Das Speichern von Benutzer-IDs, Nachrichten-IDs und Kanal-IDs als Strings in Logs ist normal. Siehe Discord API Reference Snowflakes.

Sicherheits-Checkliste

- Speichern Sie Bot-Tokens und Webhook-URLs in einem Secret-Manager, niemals in Git.

- Verwenden Sie Least-Privilege-Berechtigungen für die Bot-Rolle.

- Fordern Sie an der internen Aktions-API Authentifizierung und validieren Sie die Identität des Aufrufers.

- Zulassungsliste Genehmiger nach Benutzer-ID und optionaler Rolle.

- Machen Sie interne Aktionen idempotent und deduplizieren Sie Reaktionsereignisse.

- Protokollieren Sie Genehmigungen mit Nachrichten-ID, Benutzer-ID, Aktion und Zeitstempel.

- Wenn Interaktionen über HTTP verwendet werden, verifizieren Sie Discord-Signaturen.

Hinweise zu Zugänglichkeit und UX

Discord ist eine Benutzeroberfläche. Behandeln Sie es so.

- Verwenden Sie Threads für jede Warnung, um Kanäle lesbar zu halten.

- Verwenden Sie Kanalbenennungen und Trennung nach Schweregrad, damit Warnungen mit hohem Signal nicht im Klatsch untergehen.

- Bevorzugen Sie kurze Nachrichten mit strukturierten Embeds statt Textwänden.

- Bei Verwendung von Befehlen und Komponenten können ephemere Antworten das Kanalrauschen reduzieren. Ephemereres Verhalten ist für Interaktionen dokumentiert. Siehe Empfangen und Antworten auf Interaktionen.

Fazit

Discord ist ungewöhnlich nützlich, wenn man aufhört, es als Chat zu betrachten und es als System-Schnittstelle zu behandeln. Webhooks decken den Benachrichtigungsspeicher ab. Bots und Gateway-Ereignisse decken Genehmigungen und Kontrollschleifen ab. Die schwierigen Teile sind nicht die Syntax. Es sind Routing, Idempotenz und Sicherheit.

Für die umfassendere Rahmung springen Sie zu Chat-Plattformen als System-Schnittstellen in modernen Systemen. Für die Warnstrategie, siehe Design moderner Warnsysteme für Observability-Teams. Für eine Slack-basierte Alternative, vergleichen Sie Ansätze bei Slack-Integrationsmuster für Warnungen und Workflows.