Construindo um AWS Lambda Dual-Mode com Python e Terraform

Exemplo passo a passo

Aqui temos um exemplo de Lambda em Python para processador de mensagens SQS + API REST com proteção por chave API + Terraform script para implantar em execução sem servidor.

A AWS Lambda permite que você escreva funções sem servidor leves que podem reagir a quase qualquer evento — desde mensagens SQS até solicitações HTTP. Neste guia, construiremos uma única Lambda em Python que funciona em dois modos:

- Modo SQS: Quando acionada por uma mensagem SQS como

{ "par": 10 }, ela publica{ "res": 11 }em outra fila. - Modo HTTP: Quando chamada via API Gateway em

GET /lam?par=10, ela retorna{ "res": 11 }ao cliente.

Também protegeremos o ponto de extremidade HTTP usando uma chave API simples codificada em texto fixo — "testkey".

Toda a configuração será implantada usando Terraform.

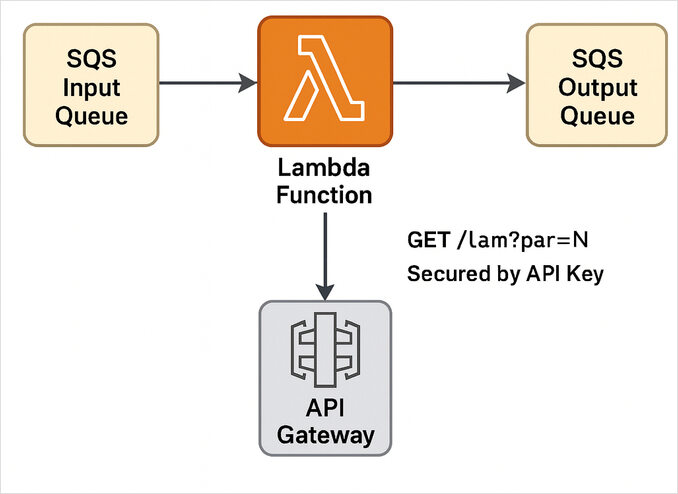

Visão Geral da Arquitetura

Vamos visualizar o que estamos construindo:

A mesma Lambda reage a ambos:

- Eventos SQS, via mapeamento de fonte de evento, e

- Solicitações de API Gateway, via integração HTTP RESTful.

Passo 1: Criar a Lambda em Python

Vamos criar um manipulador muito simples em Python que possa distinguir entre um evento SQS e uma chamada HTTP.

Arquivo: lambda_function.py

import json

import os

import boto3

sqs = boto3.client("sqs")

OUTPUT_QUEUE_URL = os.environ.get("OUTPUT_QUEUE_URL")

API_KEY = os.environ.get("API_KEY", "testkey") # padrão codificado em texto fixo

def lambda_handler(event, context):

# Detectar tipo de evento

if "Records" in event: # evento SQS

return handle_sqs(event["Records"])

else: # evento HTTP

return handle_http(event)

def handle_sqs(records):

for record in records:

body = json.loads(record["body"])

par = int(body["par"])

res = par + 1

message = json.dumps({"res": res})

sqs.send_message(QueueUrl=OUTPUT_QUEUE_URL, MessageBody=message)

return {"status": "processed", "count": len(records)}

def handle_http(event):

headers = {k.lower(): v for k, v in (event.get("headers") or {}).items()}

if headers.get("x-api-key") != API_KEY:

return {

"statusCode": 403,

"headers": {"Content-Type": "application/json"},

"body": json.dumps({"error": "Proibido"})

}

params = event.get("queryStringParameters") or {}

if "par" not in params:

return {

"statusCode": 400,

"headers": {"Content-Type": "application/json"},

"body": json.dumps({"error": "Falta o parâmetro 'par'"})

}

par = int(params["par"])

return {

"statusCode": 200,

"headers": {"Content-Type": "application/json"},

"body": json.dumps({"res": par + 1})

}

O que temos nesta função Lambda:

- As mensagens SQS são analisadas como JSON.

- Quando acionada pela API Gateway, a função valida a chave API e o parâmetro de consulta.

- A URL da fila de saída e a chave API são passadas por meio de variáveis de ambiente.

Passo 2: Implantar com Terraform

O Terraform permite que configuremos declarativamente a infraestrutura AWS — Lambda, filas SQS, API Gateway e permissões — em uma única etapa.

Estrutura do projeto:

project/

├── lambda/

│ └── lambda_function.py

└── infra/

└── main.tf

Configuração do Terraform (infra/main.tf)

terraform {

required_providers {

aws = {

source = "hashicorp/aws"

version = "~> 5.0"

}

archive = {

source = "hashicorp/archive"

}

}

}

provider "aws" {

region = "us-east-1"

}

locals {

project = "lambda-sqs-api"

}

# Empacotar a Lambda

data "archive_file" "lambda_zip" {

type = "zip"

source_dir = "../lambda"

output_path = "lambda.zip"

}

# Filas SQS

resource "aws_sqs_queue" "input" {

name = "${local.project}-input"

}

resource "aws_sqs_queue" "output" {

name = "${local.project}-output"

}

# Função de papel da Lambda

data "aws_iam_policy_document" "assume_role" {

statement {

actions = ["sts:AssumeRole"]

principals {

type = "Service"

identifiers = ["lambda.amazonaws.com"]

}

}

}

resource "aws_iam_role" "lambda_role" {

name = "${local.project}-role"

assume_role_policy = data.aws_iam_policy_document.assume_role.json

}

resource "aws_iam_policy" "lambda_policy" {

name = "${local.project}-policy"

policy = jsonencode({

Version = "2012-10-17"

Statement = [

{

Effect = "Allow"

Action = [

"sqs:SendMessage",

"sqs:ReceiveMessage",

"sqs:DeleteMessage",

"sqs:GetQueueAttributes"

]

Resource = "*"

},

{

Effect = "Allow"

Action = [

"logs:CreateLogGroup",

"logs:CreateLogStream",

"logs:PutLogEvents"

]

Resource = "*"

}

]

})

}

resource "aws_iam_role_policy_attachment" "lambda_policy_attach" {

role = aws_iam_role.lambda_role.name

policy_arn = aws_iam_policy.lambda_policy.arn

}

# Função Lambda

resource "aws_lambda_function" "func" {

filename = data.archive_file.lambda_zip.output_path

function_name = local.project

role = aws_iam_role.lambda_role.arn

handler = "lambda_function.lambda_handler"

runtime = "python3.12"

environment {

variables = {

OUTPUT_QUEUE_URL = aws_sqs_queue.output.id

API_KEY = "testkey"

}

}

}

# Mapeamento da fonte de evento (SQS → Lambda)

resource "aws_lambda_event_source_mapping" "sqs_trigger" {

event_source_arn = aws_sqs_queue.input.arn

function_name = aws_lambda_function.func.arn

batch_size = 1

enabled = true

}

# API Gateway

resource "aws_api_gateway_rest_api" "api" {

name = "${local.project}-api"

}

resource "aws_api_gateway_resource" "lam" {

rest_api_id = aws_api_gateway_rest_api.api.id

parent_id = aws_api_gateway_rest_api.api.root_resource_id

path_part = "lam"

}

resource "aws_api_gateway_method" "get_lam" {

rest_api_id = aws_api_gateway_rest_api.api.id

resource_id = aws_api_gateway_resource.lam.id

http_method = "GET"

authorization = "NONE"

api_key_required = true

}

resource "aws_api_gateway_integration" "lambda_integration" {

rest_api_id = aws_api_gateway_rest_api.api.id

resource_id = aws_api_gateway_resource.lam.id

http_method = aws_api_gateway_method.get_lam.http_method

integration_http_method = "POST"

type = "AWS_PROXY"

uri = aws_lambda_function.func.invoke_arn

}

resource "aws_lambda_permission" "api_gateway" {

statement_id = "AllowAPIGatewayInvoke"

action = "lambda:InvokeFunction"

function_name = aws_lambda_function.func.function_name

principal = "apigateway.amazonaws.com"

source_arn = "${aws_api_gateway_rest_api.api.execution_arn}/*/*"

}

# Chave API e plano de uso

resource "aws_api_gateway_api_key" "key" {

name = "testkey"

value = "testkey"

enabled = true

}

resource "aws_api_gateway_usage_plan" "plan" {

name = "basic"

api_stages {

api_id = aws_api_gateway_rest_api.api.id

stage = aws_api_gateway_deployment.deploy.stage_name

}

}

resource "aws_api_gateway_usage_plan_key" "plan_key" {

key_id = aws_api_gateway_api_key.key.id

key_type = "API_KEY"

usage_plan_id = aws_api_gateway_usage_plan.plan.id

}

resource "aws_api_gateway_deployment" "deploy" {

depends_on = [aws_api_gateway_integration.lambda_integration]

rest_api_id = aws_api_gateway_rest_api.api.id

stage_name = "v1"

}

output "api_url" {

value = "${aws_api_gateway_deployment.deploy.invoke_url}/lam"

}

Passo 3: Implantar e Testar

- Inicializar o Terraform:

cd infra

terraform init

- Aplicar a configuração:

terraform apply

- Testar o ponto de extremidade da API Gateway:

curl -H "x-api-key: testkey" "<API_URL>?par=10"

# Esperado: {"res": 11}

- Testar SQS:

Enviar uma mensagem para a fila de entrada:

aws sqs send-message --queue-url <input-queue-url> --message-body '{"par": 5}'

Em seguida, verificar a fila de saída:

aws sqs receive-message --queue-url <output-queue-url>

# Esperado: {"res": 6}

Passo 4: Limpeza

Para remover todos os recursos:

terraform destroy

Resumo

[Fila de entrada SQS] ─▶ [Função Lambda] ─▶ [Fila de saída SQS]

▲

│

[API Gateway /lam?par=N]

│

Protegida por chave API

Você acabou de construir uma Lambda com múltiplos gatilhos que:

- Consume de e publica em filas SQS.

- Responde a solicitações HTTP via API Gateway.

- Aplica uma chave API usando uma verificação simples de cabeçalho.

- É totalmente gerenciada por meio do Terraform para infraestrutura sem servidor reprodutível.

Este padrão é excelente para transformadores leves de mensagens, microserviços híbridos ou para conectar sistemas assíncronos e síncronos da AWS — tudo com algumas linhas de Python e Terraform.

Se você quiser ver um exemplo um pouco mais avançado de Lambda usando AWS SAM — por favor, consulte este post: Codificando Lambda usando AWS SAM + AWS SQS + Python PowerTools

Links úteis

- Guia de dicas de Python

- Guia de dicas de Terraform - comandos úteis e exemplos

- Desempenho da Lambda AWS: JavaScript vs Python vs Golang

- Lambda em camadas com AWS SAM e Python

- Codificando Lambda usando AWS SAM + AWS SQS + Python PowerTools

- Visão geral do AWS CDK, exemplos em TypeScript e Python e considerações de desempenho