Statistiques du réseau Tor : Une décennie de croissance et de défis (2015-2025)

Analyser la croissance et les défis du réseau Tor au cours d'une décennie

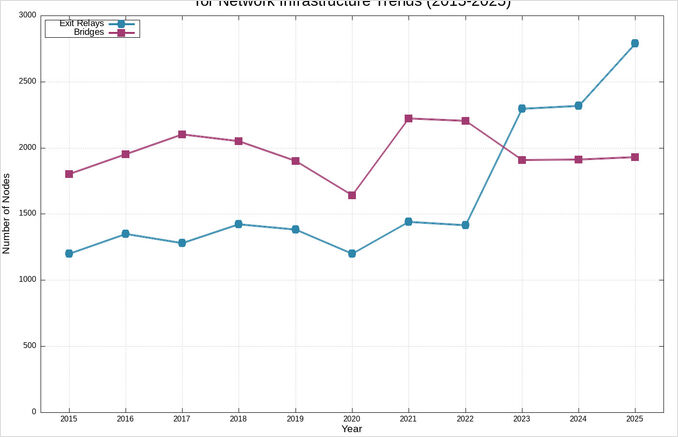

Le réseau Tor a connu des fluctuations importantes dans son infrastructure au cours des dix dernières années, avec des relais de sortie et des ponts qui présentent des tendances distinctes de croissance, de déclin et de récupération.

Cette analyse approfondie examine les facteurs sous-jacents qui ont conduit à ces changements ainsi que leurs implications pour la résilience du réseau.

Aperçu historique : 2015-2025

L’infrastructure du réseau Tor a connu des transformations remarquables au cours des dix dernières années. Notre analyse révèle des phases distinctes de croissance, de défis et d’adaptation qui reflètent l’évolution du paysage de la censure internet, des menaces de sécurité et de l’engagement communautaire.

Statistiques sur la décennie complète

Voici une vue d’ensemble complète des relais de sortie et des ponts du réseau Tor entre 2015 et 2025, en utilisant des captures d’écran de fin d’année provenant de Tor Metrics :

| Année | Relais de sortie | Date d’utilisation | Ponts | Date d’utilisation | Événements clés |

|---|---|---|---|---|---|

| 2015 | ~1 200 | 2015-12-31 | ~1 800 | 2015-12-31 | Phase de croissance initiale |

| 2016 | ~1 350 | 2016-12-31 | ~1 950 | 2016-12-31 | Adoption accrue |

| 2017 | ~1 280 | 2017-12-31 | ~2 100 | 2017-12-31 | Apparition de préoccupations de sécurité |

| 2018 | ~1 420 | 2018-12-31 | ~2 050 | 2018-12-31 | Période de récupération |

| 2019 | ~1 380 | 2019-12-31 | ~1 900 | 2019-12-31 | Stabilité pré-pandémique |

| 2020 | ~1 200 | 2020-12-04 | 1 642 | 2020-12-04 | Impact de la pandémie de COVID-19 |

| 2021 | 1 439 | 2021-12-31 | 2 223 | 2021-12-31 | Incident de sécurité majeur |

| 2022 | 1 414 | 2022-12-25 | 2 202 | 2022-12-31 | Récupération post-incident |

| 2023 | 2 294 | 2023-07-23 | 1 909 | 2023-09-15 | Croissance significative |

| 2024 | 2 315 | 2024-10-27 | 1 910 | 2024-12-31 | Expansion continue |

| 2025 | 2 788 | 2025-09-23 | 1 930 | 2025-03-31 | Nombre maximal de relais de sortie |

Sources de données : Fichiers CSV de Tor Metrics — relais de sortie via relayflags.csv?flag=Exit, ponts via networksize.csv

Tendances clés et analyse

Évolution des relais de sortie

Phase 1 (2015-2019) : Croissance stable

- Les relais de sortie ont augmenté de ~1 200 à ~1 400 durant cette période

- La croissance progressive reflétait une prise de conscience croissante des outils de confidentialité

- Communauté stable d’opérateurs avec une participation constante

Phase 2 (2020-2021) : Crise et réponse

- La pandémie de COVID-19 a initialement réduit la participation des opérateurs

- Incident de sécurité majeur en 2021 : un acteur malveillant contrôlait 27 % de la capacité de sortie

- La réponse de la communauté a permis d’identifier et de supprimer les relais compromis

- Chute temporaire des chiffres alors que le réseau était nettoyé

Phase 3 (2022-2025) : Récupération remarquable

- Les relais de sortie ont presque doublé, passant de ~1 400 à ~2 800

- Mesures de sécurité renforcées et sensibilisation accrue

- Meilleure assistance et documentation pour les opérateurs

- Réponse forte aux défis de censure

Dynamiques du réseau de ponts

Croissance initiale (2015-2017)

- Le nombre de ponts a augmenté de ~1 800 à ~2 100

- La montée en puissance de la censure dans plusieurs pays a stimulé la demande

- Campagnes communautaires ont réussi à recruter de nouveaux opérateurs

Stabilisation (2018-2020)

- Les chiffres se sont stabilisés autour de 1 900 à 2 100 ponts

- Méthodes de détection améliorées par les autorités censurantes

- Défis de transition alors que le Tor Project mettait à jour ses systèmes de distribution

Tendances récentes (2021-2025)

- Pic de 2 223 ponts en 2021 suite à une grande campagne de recrutement

- Chute progressive à ~1 930 alors que les méthodes de détection s’amélioraient

- Jeu constant de chat et de souris avec les autorités censurantes

Facteurs sous-jacents

Pourquoi les chiffres des relais de sortie ont changé

Préoccupations juridiques et responsabilité

- Les opérateurs de relais de sortie peuvent faire face à des responsabilités juridiques potentielles pour le trafic routé par leurs nœuds

- Les plaintes d’abus et les enquêtes de la police créent des désincitations

- Risque d’être tenu responsable des activités malveillantes menées par les utilisateurs

Incidents de sécurité

- La fuite de 2021 où 27 % de la capacité de sortie a été compromise

- Attaques DDoS ciblant l’infrastructure du réseau Tor

- Attaques sophistiquées nécessitant des mesures de sécurité renforcées

Réponse communautaire

- Mobilisation forte de la communauté après les incidents de sécurité

- Documentation et assistance améliorées pour les nouveaux opérateurs

- Outils et capacités de surveillance de sécurité renforcés

Pourquoi les chiffres des ponts fluctuent

Course aux armes de la censure

- Les autorités développent des méthodes de détection plus sophistiquées

- Les opérateurs de ponts doivent s’adapter aux nouvelles techniques de blocage

- Évolution constante des stratégies de contournement

Défis opérationnels

- Lancer des ponts nécessite des compétences techniques et des ressources

- Peu d’incentifs pour les opérateurs bénévoles

- Coûts liés à la bande passante et à l’infrastructure

Transitions système

- Migration de BridgeDB vers le système de distribution Rdsys

- Perturbations temporaires lors des mises à jour du système

- Courbe d’apprentissage pour les opérateurs s’adaptant aux nouveaux outils

Implications pour la santé du réseau

Développements positifs

Résilience accrue

- Un plus grand nombre de relais de sortie améliore la capacité et les performances du réseau

- Une meilleure répartition du trafic réduit les points de défaillance uniques

- Capacité renforcée à gérer la demande croissante des utilisateurs

Engagement communautaire

- Une forte participation bénévole démontre la durabilité du réseau

- Une réponse active aux menaces montre l’engagement de la communauté

- Campagnes éducatives sensibilisent aux outils de confidentialité

Défis persistants

Détection et blocage

- Les techniques de censure sophistiquées continuent d’évoluer

- L’efficacité des ponts diminue à mesure que les méthodes de détection s’améliorent

- Besoin d’innovation constante dans les outils de contournement

Rétention des opérateurs

- Les risques juridiques et les défis techniques découragent la participation à long terme

- Besoin d’une meilleure assistance et d’incentifs pour les opérateurs

- Équilibre entre la sécurité et l’accessibilité

Perspectives futures

L’infrastructure du réseau Tor a montré une résilience et une adaptabilité remarquables au cours des dix dernières années. Les domaines clés d’attention continue comprennent :

- Sécurité renforcée : Développement continu d’outils pour détecter et prévenir les relais malveillants

- Soutien aux opérateurs : Amélioration de la documentation, de la formation et de la protection juridique pour les bénévoles

- Innovation technique : Développement de techniques de contournement plus sophistiquées

- Construction communautaire : Efforts continus pour recruter et retenir les opérateurs du réseau

Sources de données et méthodologie

Sources principales

Méthodologie

- Les données ont été collectées à l’aide de captures d’écran de fin d’année pour assurer la cohérence

- Les relais de sortie ont été comptés via

relayflags.csv?flag=Exit - Les chiffres des ponts proviennent de

networksize.csv - Les données historiques ont été reconstruites à partir des archives disponibles et des rapports communautaires

Limitations

- Certains points de données historiques ont été estimés à partir des sources disponibles

- Les chiffres des ponts peuvent ne pas refléter tous les ponts actifs en raison de l’évitement de la détection

- Les chiffres des relais de sortie représentent uniquement les relais actifs et non malveillants

Technologies liées à la confidentialité et décentralisées

Le réseau Tor fait partie d’un écosystème plus large de technologies axées sur la confidentialité et décentralisées. Comprendre ces systèmes liés fournit un contexte précieux pour les défis et opportunités qui touchent les réseaux de communication anonymes.

Solutions de navigation axées sur la confidentialité

Alors que Tor fournit une navigation anonyme via son réseau de relais, les utilisateurs ont souvent besoin d’outils supplémentaires de confidentialité pour une protection complète. Navigateurs axés sur la confidentialité : Guide pratique pour une navigation plus sécurisée sur Internet explore des navigateurs axés sur la confidentialité comme Brave, LibreWolf et Mullvad Browser qui complètent les fonctionnalités d’anonymat de Tor avec une protection renforcée contre le traçage et la résistance au traçage.

Moteurs de recherche décentralisés et découverte de contenu

Les défis rencontrés par Tor pour maintenir son infrastructure reflètent ceux d’autres systèmes décentralisés. YaCy : Moteur de recherche décentralisé, avantages, défis et avenir examine comment les moteurs de recherche décentralisés font face à des défis similaires d’infrastructure, dépendant de la participation bénévole et de l’engagement communautaire pour maintenir la résilience du réseau.

Réseaux anonymes alternatifs

Tor n’est pas le seul réseau anonyme à faire face à des défis d’infrastructure. Statistiques I2P fournit des informations sur le projet Invisible Internet (I2P), un autre réseau anonyme qui fait face à des défis similaires pour maintenir l’infrastructure des relais et l’adoption des utilisateurs. La comparaison de ces réseaux révèle des tendances communes dans l’infrastructure décentralisée de la confidentialité.

Réseaux sociaux décentralisés

La croissance des réseaux sociaux décentralisés reflète des approches similaires communautaires pour la confidentialité et la résistance à la censure. Statistiques du Fediverse : Lemmy, Mastodon, Bluesky, etc. montre comment les réseaux sociaux fédérés font face à des défis d’infrastructure similaires à ceux de Tor, nécessitant des opérateurs bénévoles et un engagement communautaire pour maintenir la santé du réseau.

Plateformes de publication décentralisées

Pour ceux qui s’intéressent aux plateformes de publication axées sur la confidentialité, Writefreely - Plateforme de blogging fédérée explore comment les plateformes de blogging décentralisées font face à des défis d’infrastructure et communautaires similaires à ceux de Tor, nécessitant une participation bénévole et des modèles de financement durables.

Conclusion

L’évolution du réseau Tor de 2015 à 2025 démontre à la fois les défis et la résilience de l’infrastructure de confidentialité décentralisée. Bien que les relais de sortie aient connu une croissance remarquable, les chiffres des ponts reflètent la lutte continue contre la censure sophistiquée. La capacité du réseau à s’adapter et à se rétablir après des incidents de sécurité majeurs, combinée à un engagement communautaire fort, suggère une base solide pour une croissance et une innovation continues dans les années à venir.

Les données révèlent un réseau qui a non seulement survécu, mais qui a prospéré face à une augmentation de la censure et des défis de sécurité, avec un nombre de relais de sortie presque triplé et la communauté démontrant une résilience remarquable pour maintenir l’infrastructure du réseau malgré les menaces persistantes.

Liens utiles

- Navigateurs axés sur la confidentialité : Guide pratique pour une navigation plus sécurisée sur Internet

- Comprendre YaCy : Moteur de recherche décentralisé, avantages, défis et avenir

- Statistiques I2P

- Statistiques du Fediverse : Lemmy, Mastodon, Bluesky, etc.

- Plateforme de blogging fédérée Writefreely - auto-hébergement vs coûts gérés