Een Dual-Mode AWS Lambda bouwen met Python en Terraform

Stap-voor-stap voorbeeld

Hier hebben we een Python Lambda-voorbeeld van een SQS-berichtverwerker + REST API met API-sleutelbeveiliging + Terraform script om het te implementeren voor serverloze uitvoering.

AWS Lambda laat je lichte serverloze functies schrijven die kunnen reageren op vrijwel elk gebeurtenis — van SQS-berichten tot HTTP-aanvragen. In deze gids bouwen we een enkele Python Lambda die werkt in twee modi:

- SQS-modus: Wanneer geactiveerd door een SQS-bericht zoals

{ "par": 10 }, publiceert het{ "res": 11 }naar een andere rij. - HTTP-modus: Wanneer aangeroepen via API Gateway op

GET /lam?par=10, retourneert het{ "res": 11 }naar de client.

We zullen ook de HTTP-eindpunt beveiligen met een eenvoudig hardcoded API-sleutel — "testkey".

De hele opzet wordt geïmplementeerd met Terraform.

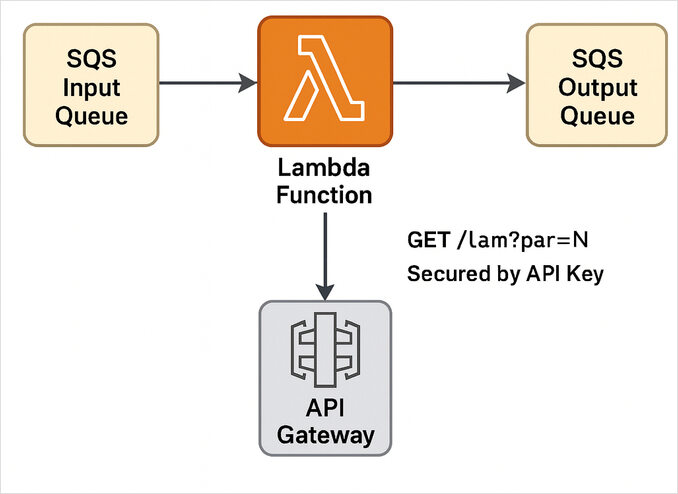

Architectuuroverzicht

Laat ons visualiseren wat we bouwen:

Dezelfde Lambda reageert op beide:

- SQS-gebeurtenissen, via een event source mapping, en

- API Gateway-aanvragen, via een RESTful HTTP-integratie.

Stap 1: Maak de Lambda in Python

Laten we een zeer eenvoudige handler maken in Python die kan onderscheiden tussen een SQS-gebeurtenis en een HTTP-API-aanroep.

Bestand: lambda_function.py

import json

import os

import boto3

sqs = boto3.client("sqs")

OUTPUT_QUEUE_URL = os.environ.get("OUTPUT_QUEUE_URL")

API_KEY = os.environ.get("API_KEY", "testkey") # hardcoded default

def lambda_handler(event, context):

# Detecteer gebeurtenistype

if "Records" in event: # SQS-gebeurtenis

return handle_sqs(event["Records"])

else: # HTTP-gebeurtenis

return handle_http(event)

def handle_sqs(records):

for record in records:

body = json.loads(record["body"])

par = int(body["par"])

res = par + 1

message = json.dumps({"res": res})

sqs.send_message(QueueUrl=OUTPUT_QUEUE_URL, MessageBody=message)

return {"status": "verwerkt", "aantal": len(records)}

def handle_http(event):

headers = {k.lower(): v for k, v in (event.get("headers") or {}).items()}

if headers.get("x-api-key") != API_KEY:

return {

"statusCode": 403,

"headers": {"Content-Type": "application/json"},

"body": json.dumps({"error": "Verboden"})

}

params = event.get("queryStringParameters") or {}

if "par" not in params:

return {

"statusCode": 400,

"headers": {"Content-Type": "application/json"},

"body": json.dumps({"error": "Ontbrekend par"})

}

par = int(params["par"])

return {

"statusCode": 200,

"headers": {"Content-Type": "application/json"},

"body": json.dumps({"res": par + 1})

}

Wat we in deze Lambda-functie hebben:

- SQS-berichten worden geparseerd als JSON.

- Wanneer geactiveerd door API Gateway, valideert de functie de API-sleutel en queryparameter.

- De uitvoerrij URL en API-sleutel worden doorgegeven via omgevingsvariabelen.

Stap 2: Implementeer met Terraform

Terraform laat ons declaratief AWS-infrastructuur instellen — Lambda, SQS-rijen, API Gateway en machtigingen — in één keer.

Projectstructuur:

project/

├── lambda/

│ └── lambda_function.py

└── infra/

└── main.tf

Terraform-configuratie (infra/main.tf)

terraform {

required_providers {

aws = {

source = "hashicorp/aws"

version = "~> 5.0"

}

archive = {

source = "hashicorp/archive"

}

}

}

provider "aws" {

region = "us-east-1"

}

locals {

project = "lambda-sqs-api"

}

# Pak Lambda

data "archive_file" "lambda_zip" {

type = "zip"

source_dir = "../lambda"

output_path = "lambda.zip"

}

# SQS-rijen

resource "aws_sqs_queue" "input" {

name = "${local.project}-input"

}

resource "aws_sqs_queue" "output" {

name = "${local.project}-output"

}

# IAM-rol voor Lambda

data "aws_iam_policy_document" "assume_role" {

statement {

actions = ["sts:AssumeRole"]

principals {

type = "Service"

identifiers = ["lambda.amazonaws.com"]

}

}

}

resource "aws_iam_role" "lambda_role" {

name = "${local.project}-role"

assume_role_policy = data.aws_iam_policy_document.assume_role.json

}

resource "aws_iam_policy" "lambda_policy" {

name = "${local.project}-policy"

policy = jsonencode({

Version = "2012-10-17"

Statement = [

{

Effect = "Allow"

Action = [

"sqs:SendMessage",

"sqs:ReceiveMessage",

"sqs:DeleteMessage",

"sqs:GetQueueAttributes"

]

Resource = "*"

},

{

Effect = "Allow"

Action = [

"logs:CreateLogGroup",

"logs:CreateLogStream",

"logs:PutLogEvents"

]

Resource = "*"

}

]

})

}

resource "aws_iam_role_policy_attachment" "lambda_policy_attach" {

role = aws_iam_role.lambda_role.name

policy_arn = aws_iam_policy.lambda_policy.arn

}

# Lambda-functie

resource "aws_lambda_function" "func" {

filename = data.archive_file.lambda_zip.output_path

function_name = local.project

role = aws_iam_role.lambda_role.arn

handler = "lambda_function.lambda_handler"

runtime = "python3.12"

environment {

variables = {

OUTPUT_QUEUE_URL = aws_sqs_queue.output.id

API_KEY = "testkey"

}

}

}

# Event Source Mapping (SQS → Lambda)

resource "aws_lambda_event_source_mapping" "sqs_trigger" {

event_source_arn = aws_sqs_queue.input.arn

function_name = aws_lambda_function.func.arn

batch_size = 1

enabled = true

}

# API Gateway

resource "aws_api_gateway_rest_api" "api" {

name = "${local.project}-api"

}

resource "aws_api_gateway_resource" "lam" {

rest_api_id = aws_api_gateway_rest_api.api.id

parent_id = aws_api_gateway_rest_api.api.root_resource_id

path_part = "lam"

}

resource "aws_api_gateway_method" "get_lam" {

rest_api_id = aws_api_gateway_rest_api.api.id

resource_id = aws_api_gateway_resource.lam.id

http_method = "GET"

authorization = "NONE"

api_key_required = true

}

resource "aws_api_gateway_integration" "lambda_integration" {

rest_api_id = aws_api_gateway_rest_api.api.id

resource_id = aws_api_gateway_resource.lam.id

http_method = aws_api_gateway_method.get_lam.http_method

integration_http_method = "POST"

type = "AWS_PROXY"

uri = aws_lambda_function.func.invoke_arn

}

resource "aws_lambda_permission" "api_gateway" {

statement_id = "AllowAPIGatewayInvoke"

action = "lambda:InvokeFunction"

function_name = aws_lambda_function.func.function_name

principal = "apigateway.amazonaws.com"

source_arn = "${aws_api_gateway_rest_api.api.execution_arn}/*/*"

}

# API-sleutel en gebruikspakket

resource "aws_api_gateway_api_key" "key" {

name = "testkey"

value = "testkey"

enabled = true

}

resource "aws_api_gateway_usage_plan" "plan" {

name = "basic"

api_stages {

api_id = aws_api_gateway_rest_api.api.id

stage = aws_api_gateway_deployment.deploy.stage_name

}

}

resource "aws_api_gateway_usage_plan_key" "plan_key" {

key_id = aws_api_gateway_api_key.key.id

key_type = "API_KEY"

usage_plan_id = aws_api_gateway_usage_plan.plan.id

}

resource "aws_api_gateway_deployment" "deploy" {

depends_on = [aws_api_gateway_integration.lambda_integration]

rest_api_id = aws_api_gateway_rest_api.api.id

stage_name = "v1"

}

output "api_url" {

value = "${aws_api_gateway_deployment.deploy.invoke_url}/lam"

}

Stap 3: Implementeer en test

- Initialiseer Terraform:

cd infra

terraform init

- Toepassen van de configuratie:

terraform apply

- Test de API Gateway-eindpunt:

curl -H "x-api-key: testkey" "<API_URL>?par=10"

# Verwacht: {"res": 11}

- Test SQS:

Stuur een bericht naar de invoerrij:

aws sqs send-message --queue-url <input-queue-url> --message-body '{"par": 5}'

Controleer vervolgens de uitvoerrij:

aws sqs receive-message --queue-url <output-queue-url>

# Verwacht: {"res": 6}

Stap 4: Opknappen

Om alle resources te verwijderen:

terraform destroy

Samenvatting

[SQS-invoerrij] ─▶ [Lambda-functie] ─▶ [SQS-uitvoerrij]

▲

│

[API Gateway /lam?par=N]

│

Beveiligd met API-sleutel

Je hebt net een multi-trigger Lambda gebouwd die:

- Gegevens consumeert en publiceert naar SQS-rijen.

- Reageert op HTTP-aanvragen via API Gateway.

- Een API-sleutel oplegt met een eenvoudige headercheck.

- Volledig beheerd wordt via Terraform voor herhaalbare serverloze infrastructuur.

Dit patroon is ideaal voor lichte berichttransformatoren, hybride microservices of het koppelen van asynchrone en synchrone AWS-systemen — alles met een paar regels Python en Terraform.

Als je een iets geavanceerdere Lambda-voorbeeld met AWS SAM wilt zien — controleer dan deze post: Lambda-coderen met AWS SAM + AWS SQS + Python PowerTools

Nuttige links

- Python Cheatsheet

- Terraform cheatsheet - nuttige opdrachten en voorbeelden

- AWS Lambda-prestaties: JavaScript vs Python vs Golang

- Gestapelde Lambdas met AWS SAM en Python

- Lambda-coderen met AWS SAM + AWS SQS + Python PowerTools

- Overzicht van AWS CDK, TypeScript- en Python-voorbeelden en prestatieoverwegingen